- 1 n8n × Difyハイブリッド連携ガイド:Dockerローカル開発からGitによる本番運用まで

- 1.1 なぜ今、n8nとDifyのハイブリッド構成なのか?

- 1.2 実践ガイド1:Dockerでn8nローカル環境を10分で構築する

- 1.3 実践ガイド2:ngrokでローカルn8nを安全に外部公開する

- 1.4 実践ガイド3:n8nからDifyを呼び出す最小連携パターン

- 1.5 実践ガイド4:Gitでn8nワークフローを「資産」として管理する

- 1.6 Difyの現実的評価と賢いハイブリッドでの使い分け

- 1.7 ローカルから実運用へ:スケールさせるための設計の勘所

- 1.8 日本の現場で必須となるセキュリティ・法的配慮

- 1.9 よくある失敗・アンチパターンとその対策

- 1.10 FAQ(よくある質問)

- 1.11 まとめ:明日から始めるためのアクションプラン

n8n × Difyハイブリッド連携ガイド:Dockerローカル開発からGitによる本番運用まで

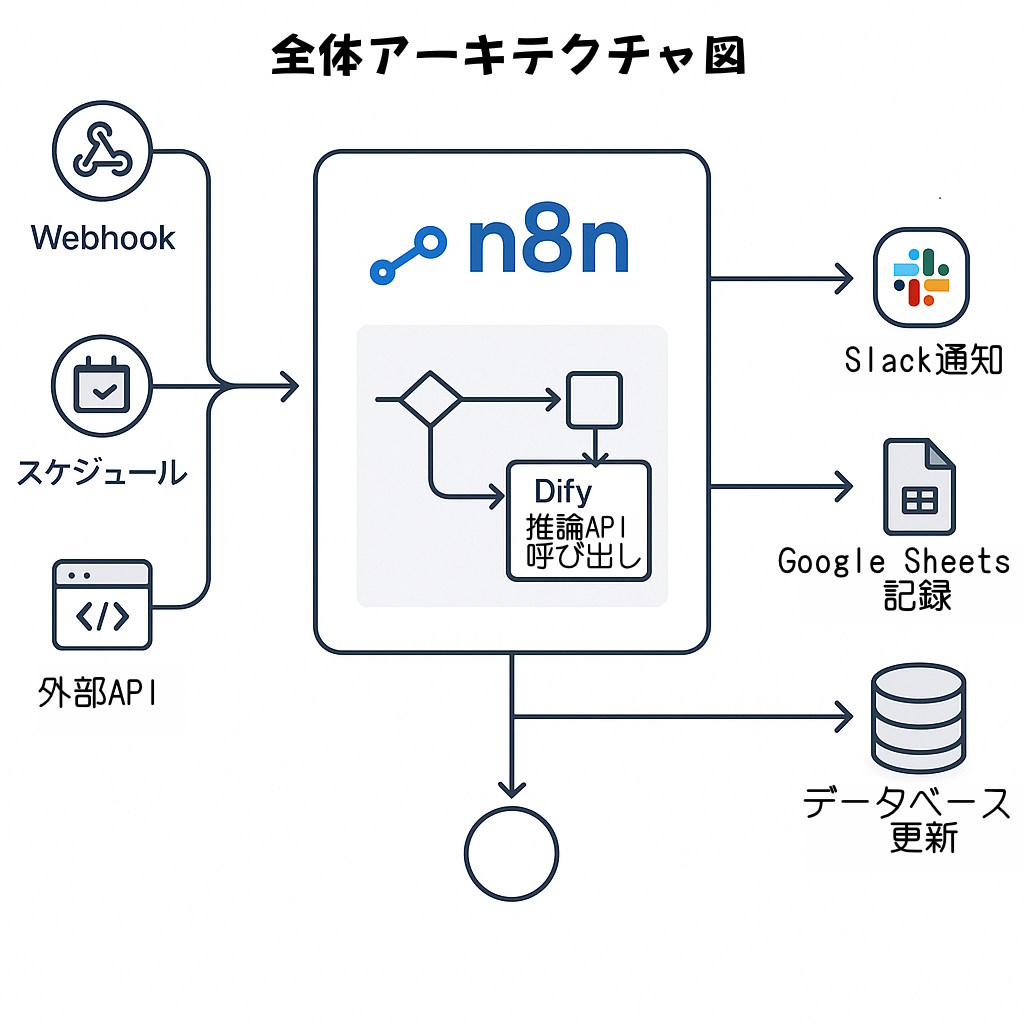

業務自動化とAI活用の現場では、二つの異なる要求が同時に発生します。一つは、通知やデータ連携を寸分の狂いなく実行する「正確なオーケストレーション」。もう一つは、問い合わせの分類や文章の要約といった、人間の判断に近い処理を行う「高度なLLM(大規模言語モデル)活用」です。

この二つの要求を同時に満たす現実的な解決策として、いま注目されているのがn8nとDifyを組み合わせたハイブリッド構成です。

- n8n: 豊富な連携先と強力な制御フローを持つ「司令塔」。システム間のデータ連携や定型業務の自動化を得意とします。

- Dify: LLMアプリケーションのプロトタイピングに特化した「頭脳」。プロンプト設計やRAG(検索拡張生成)を高速に試行錯誤できます。

両者の強みを活かしたハイブリッド構成は、小さく安全に始めて、ビジネスの成長に合わせて大きく育てていくための最良のアプローチと言えるでしょう。しかし、実際に導入・運用するには、ローカル環境の構築、外部連携のための設定、ワークフローのバージョン管理、セキュリティ、コスト管理など、乗り越えるべき技術的な壁がいくつも存在します。

この記事は、技術者がn8nとDifyの連携で迷うことなく、ローカルでの開発からセキュアな本番運用までを一気通貫で実現できるよう、以下の情報を網羅した完全ガイドです。

- 10分で完了するDockerでのn8nローカル環境構築

- ngrokでローカル環境を安全に公開し、Webhookを安定動作させる全手順

- n8nとDifyの具体的な連携設計(API呼び出し、データ受け渡し、エラー処理)

- ワークフローを「コード資産」として管理するためのGit運用ベストプラクティス

- Difyの強みと限界を見極め、賢く使い分けるハイブリッド設計思想

- 実運用で必ず直面するコスト、セキュリティ、可観測性の課題と対策

- 開発者からよく寄せられる質問(FAQ)への実践的な回答

この記事を最後まで読めば、あなたはn8nとDifyを組み合わせた強力な自動化基盤を、自信を持って設計・構築・運用できるようになります。

なぜ今、n8nとDifyのハイブリッド構成なのか?

まず、なぜこの二つのツールを組み合わせることに価値があるのか、その本質を理解しましょう。

役割分担が成功の鍵:n8nは「司令塔」、Difyは「頭脳」

自動化ワークフローを人体に例えるなら、n8nは中枢神経系、Difyは大脳皮質です。

- n8n(オーケストレーター / 中枢神経系)

- 得意なこと: 多数のトリガー(Webhook、スケジュール、メール受信など)を起点に、外部SaaS(Slack, Google Sheets, etc.)との連携、条件分岐、ループ、エラー処理、再試行(リトライ)といった正確性と再現性が求められる処理を制御します。「いつ」「何を」「どのように」実行するかを司る司令塔です。

- 強み: 接続性と制御。「Aが起きたら、Bを実行し、失敗したらCに通知する」といったビジネスロジックを確実に実行する基盤となります。実行履歴がすべて記録されるため、監査やデバッグも容易です。

- Dify(LLMブレイン / 大脳皮質)

- 得意なこと: プロンプトエンジニアリング、RAG(社内ナレッジなどを参照して回答を生成する技術)、対話型アプリの高速な試作など、曖昧さを含む自然言語の処理や、要件が固まりきっていない機能の仮説検証です。

- 強み: 仮説検証の速度。GUI上でプロンプトを調整し、すぐに結果を確認できるため、LLMが出力する結果の品質を素早く改善できます。要件が揺れ動く初期段階や、人間的な判断が求められる機能開発の「実験場」として最適です。

ハイブリッド構成が真価を発揮する業務シーン

この二つを組み合わせることで、単体では実現が難しい、高度で堅牢な自動化が可能になります。

- 問い合わせ対応の自動化: n8nがメールやフォームからの問い合わせをWebhookで受信。Difyに内容を渡し、「緊急度」「カテゴリ」「担当部署」を推論させます。n8nはその結果に基づき、担当者へメンション付きで通知し、同時にスプレッドシートやCRMに記録します。

- 日次レポートの要約と配信: n8nが毎朝定時にデータベースから売上データを取得。Difyにデータを渡し、自然言語で「昨日のハイライト」「注目すべき傾向」を要約させます。n8nはその要約文を整形し、経営層のチャットルームに投稿します。

- 議事録の自動処理: n8nが共有フォルダに議事録ファイルがアップロードされたことを検知。Difyにテキストを渡し、「決定事項」と「ToDoリスト」を抽出させます。n8nは抽出されたToDoをタスク管理ツールに自動で登録し、担当者をアサインします。

このように、制御とロジックはn8n、高度な判断と生成はDifyという明確な役割分担こそが、成功するハイブリッド自動化の鍵となります。

実践ガイド1:Dockerでn8nローカル環境を10分で構築する

理論はここまで。ここからは実際に手を動かして、開発の第一歩となるn8nのローカル環境を構築します。Dockerを使えば、驚くほど簡単かつクリーンな環境が手に入ります。

前提条件

- PCにDocker Desktopがインストールされ、起動していること。

- コマンドライン(ターミナルやPowerShell)の基本的な操作に慣れていること。

- PCのポート

5678が他のアプリケーションで使用されていないこと。

手順1:n8nのDockerイメージを取得

まず、最新のn8nのDockerイメージをローカルにダウンロードします。

docker pull n8nio/n8n:latest手順2:n8nコンテナを起動する

次に、ダウンロードしたイメージからコンテナを起動します。以下のコマンドは、データの永続化、タイムゾーン設定、そして最も重要なベーシック認証を有効化した、実用的な設定です。

docker run -it --rm \

-p 5678:5678 \

-e N8N_BASIC_AUTH_ACTIVE=true \

-e N8N_BASIC_AUTH_USER=admin \

-e N8N_BASIC_AUTH_PASSWORD='ここに強固なパスワードを設定' \

-e TZ=Asia/Tokyo \

-v ~/.n8n:/home/node/.n8n \

--name n8n n8nio/n8n:latestコマンドの各オプション解説:

-it: コンテナの標準入出力をターミナルに接続します。これにより、コンテナのログをリアルタイムで確認できます。--rm: コンテナ停止時に自動でコンテナを削除する設定です。データは-vで永続化されているため、コンテナ自体は使い捨てで問題ありません。-p 5678:5678: ホストPCのポート5678を、コンテナのポート5678にマッピングします。これにより、http://localhost:5678でアクセスできるようになります。-e ...: 環境変数を設定します。N8N_BASIC_AUTH_ACTIVE=true: ベーシック認証を有効化します。ローカル環境でも必ず有効にしてください。N8N_BASIC_AUTH_USER: ログイン用のユーザー名です。N8N_BASIC_AUTH_PASSWORD: ログイン用のパスワードです。必ず複雑なものに変更してください。TZ=Asia/Tokyo: コンテナのタイムゾーンを日本時間に設定します。スケジュール実行などで重要になります。

-v ~/.n8n:/home/node/.n8n: ホストPCの~/.n8nディレクトリ(Mac/Linuxの場合。WindowsではC:\Users\あなたのユーザー名\.n8nなど)を、コンテナ内の/home/node/.n8nディレクトリにマウントします。これにより、ワークフローやCredentials(認証情報)がPC上に保存され、コンテナを再起動してもデータが消えなくなります。--name n8n: コンテナにn8nという名前を付けます。これにより、docker stop n8nのようにコンテナを操作しやすくなります。

手順3:ブラウザでアクセス

コンテナが起動したら、Webブラウザで http://localhost:5678 にアクセスしてください。先ほど設定したユーザー名とパスワードを入力するログイン画面が表示されれば、構築は成功です!

実践ガイド2:ngrokでローカルn8nを安全に外部公開する

ローカル環境はできましたが、このままではDifyや他のWebサービスからのWebhookを受け取ることができません。そこで登場するのが ngrok です。

なぜngrokが必要なのか?

ngrokは、ローカルで実行されているサービス(今回はn8n)に対して、インターネット経由でアクセスできる安全な公開URL(トンネル)を一時的に作成してくれるツールです。

- Webhook受信: Difyや外部サービスからの通知をローカルのn8nで受け取るために必須です。

- ファイアウォール不要: 複雑なルーターやファイアウォールの設定変更なしに、外部からのアクセスを可能にします。

- HTTPS対応: 自動的にHTTPS化されたURLが発行されるため、セキュアな通信が簡単に実現できます。

セットアップ手順

- ngrokのインストールとアカウント設定

- 公式サイト (ngrok.com) でアカウントを作成し、ログインします。

- Homebrew(macOS)を使っている場合、以下のコマンドでインストールできます。

brew install ngrok- Windows/Linuxの場合は、公式サイトの手順に従いバイナリをダウンロード・配置してください。

- ダッシュボードに表示されている認証トークンを設定します。これにより、より長いセッション時間などの機能が利用できます。

ngrok config add-authtoken あなたのトークン - トンネルを起動する

n8nがポート5678で動作しているので、そのポートに対してトンネルを起動します。ngrok http 5678実行すると、ターミナルに以下のような情報が表示されます。Forwardingの行にあるhttps://で始まるURLが、あなたのn8nにアクセスするための公開URLです。Forwarding https://xxxxxxxxxxxx.ngrok-free.app -> http://localhost:5678 - n8nに公開URLを設定する (

WEBHOOK_URL)

n8nが自身のWebhook URLを正しく生成するためには、この公開URLを環境変数WEBHOOK_URLとして教えてあげる必要があります。 まず、Ctrl+Cで実行中のn8nコンテナを停止します。そして、先ほどのdocker runコマンドに-e WEBHOOK_URL=...を追加して再起動します。# 必ずngrokが発行したURLの末尾にスラッシュ(/)を付けてください docker run -it --rm \ -p 5678:5678 \ -e N8N_BASIC_AUTH_ACTIVE=true \ -e N8N_BASIC_AUTH_USER=admin \ -e N8N_BASIC_AUTH_PASSWORD='ここに強固なパスワードを設定' \ -e TZ=Asia/Tokyo \ -e WEBHOOK_URL='https://xxxxxxxxxxxx.ngrok-free.app/' \ -v ~/.n8n:/home/node/.n8n \ --name n8n n8nio/n8n:latestこれで、n8nのWebhookノードが生成するURLが、ローカルホストではなく、インターネットからアクセス可能なngrokのURLになります。

注意:無料プランの制約と本番運用

- URLの変動: ngrokの無料プランでは、ngrokを再起動するたびにURLが変わります。その都度、

WEBHOOK_URLを更新してn8nを再起動する必要があります。 - 本番運用に向けて: 頻繁なテストや本番に近い環境では、URLの変動は致命的です。ngrokの有料プランを利用して固定サブドメインを予約するか、Cloudflare Tunnelのような代替サービス、あるいは自前のリバースプロキシを検討しましょう。

実践ガイド3:n8nからDifyを呼び出す最小連携パターン

環境が整ったので、いよいよn8nとDifyを連携させます。最も基本的な「n8nが司令塔としてDifyの頭脳を呼び出す」パターンを実装しましょう。

Dify側の準備

- Difyにログインし、LLMアプリケーション(例:テキスト生成ワークフロー)を作成します。

- 「APIアクセス」セクションで、APIのベースURLとAPIキーを確認します。この二つがn8nとの連携に必要になります。

n8n側の設定:HTTP Requestノード

n8nのワークフロー上で、DifyのAPIを呼び出すには「HTTP Request」ノードを使います。

- ノードの追加: ワークフローエディタで

+をクリックし、「HTTP Request」ノードを追加します。 - 基本設定:

- Authentication:

Header Authを選択します。 - Name:

Authorizationと入力します。 - Value:

Bearer(Bearerの後ろに半角スペースを忘れずに)に続けて、Difyで取得したAPIキーを貼り付けます。 - URL: DifyのAPIベースURLを貼り付けます。

- Method:

POSTを選択します。

- Authentication:

- ボディの設定:

- Body Content Type:

JSONを選択します。 - JSON/RAW Parameters を

trueに設定し、BodyフィールドにDifyのAPIが要求するJSONデータを入力します。入力値には、n8nの前のノードから受け取ったデータをExpression({{ ... }})を使って動的に埋め込むことができます。

{ "inputs": { "subject": "{{ $json.body.subject }}", "body": "{{ $json.body.content }}" }, "response_mode": "blocking", "user": "n8n-workflow-user" } - Body Content Type:

- セキュリティのベストプラクティス:

絶対にAPIキーをワークフローに直接書き込まないでください。 代わりに、n8nの Credentials 機能を使います。- 左メニューの「Credentials」から「Add credential」を選択。

- 「Header Auth」タイプを選び、Difyの認証情報を登録します。

- HTTP Requestノードの「Credential for Header Auth」で、登録したCredentialを選択します。

- これにより、APIキーがワークフローのJSONデータから分離され、安全に管理できます。

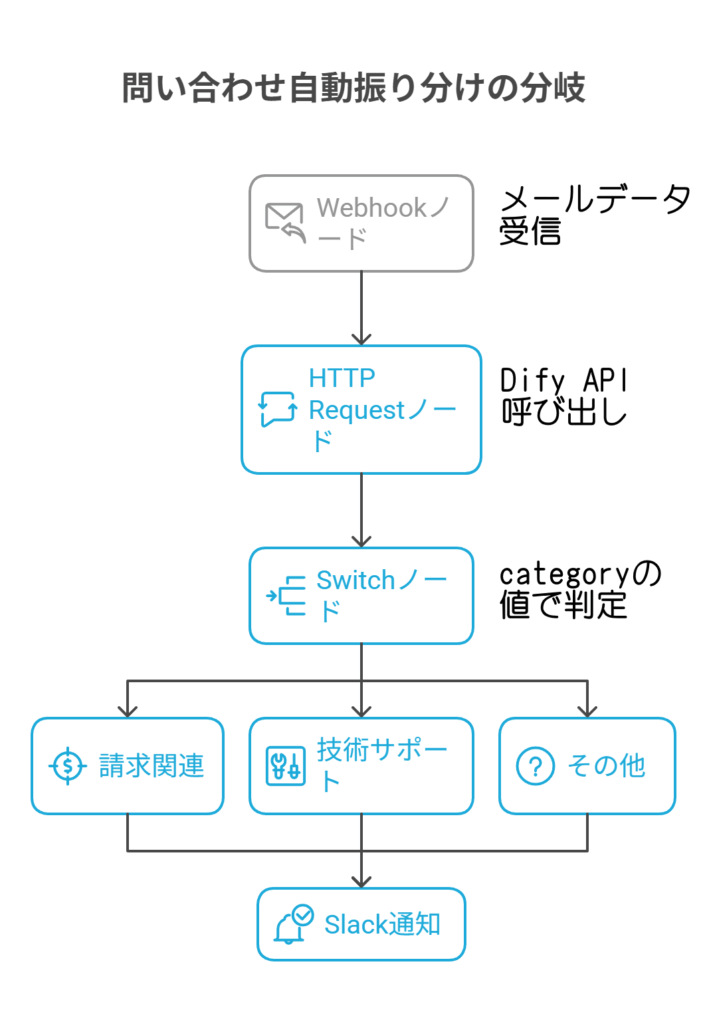

ユースケース例:問い合わせメールの自動振り分け

n8nノード構成:

- Webhook: 外部のフォームやメール転送サービスからPOSTリクエストを受け取ります。

- HTTP Request (Dify呼び出し): 上記の設定で、受信したメールの件名と本文をDifyに送り、

category(例: “請求”, “技術”, “営業”)やsummary(要約)を返してもらいます。 - Switch: Difyから返却された

categoryの値に応じて、処理を分岐させます。 - Slack (or other chat tools): 各分岐の先で、適切なチャンネルにメンション付きで通知します。「【至急/請求】件名:… (要約:…)」のような形式で、人間が素早く状況を把握できるようにします。

- Google Sheets: すべての問い合わせを一覧できるように、日時、カテゴリ、要約などをスプレッドシートに追記します。

この構成のポイントは、LLMの不確実性をn8nの制御フローで吸収することです。例えば、Difyがうまく分類できなかった場合(未知のカテゴリを返した場合など)に備え、Switchノードに「Default」ルートを用意し、”分類失敗”として特定の担当者に通知するフォールバック処理を組むことが重要です。

実践ガイド4:Gitでn8nワークフローを「資産」として管理する

ワークフローが一つ二つなら手動管理でも問題ありませんが、チームで開発したり、複雑なワークフローが増えてきたりすると、変更管理が破綻します。そこで、n8nのワークフローを「Workflow as Code」として扱い、Gitでバージョン管理する手法が不可欠になります。

なぜGit管理が重要なのか?

- バージョン管理とロールバック: 「昨日の変更で動かなくなった!」という時に、Gitの履歴から正常に動いていたバージョンに一瞬で戻せます。

- コードレビュー: 変更内容をPull Request(Merge Request)としてレビューすることで、チーム全体の品質を担保し、属人化を防ぎます。

- 環境分離:

developブランチで開発・テストし、安定したものだけをmainブランチにマージして本番環境にデプロイする、といった開発プロセスが実現できます。 - 監査証跡: 「いつ」「誰が」「何を」変更したかがすべて記録され、コンプライアンスや監査に対応できます。

Git運用の具体的なセットアップ

リポジトリ構成例:

/

├── workflows/ # n8nワークフローのJSONファイル

│ ├── 01_inquiry_routing.json

│ └── 02_daily_report_summary.json

├── docs/ # 運用ルールや設計思想を記述

│ ├── README.md

│ └── naming_convention.md

└── .gitignore # Gitの管理対象外にするファイル.gitignore には、Credentials情報が含まれる可能性のある .n8n ディレクトリなどを記述し、誤って機密情報をコミットしないように設定します。

.n8n/ワークフローのエクスポート方法

- n8n CLIを使う(推奨):

docker execコマンドで、実行中のコンテナに対してn8nのCLIツールを実行し、ワークフローをエクスポートします。CI/CDでの自動化に最適です。# すべてのワークフローをコンテナ内の /tmp/workflows にエクスポート docker exec n8n n8n export:workflow --all --output=/tmp/workflows # ホストPCのカレントディレクトリにコピー docker cp n8n:/tmp/workflows ./ - n8n REST APIを使う: API経由でワークフローのJSONを取得し、ファイルに保存します。定期的に全件取得して差分をコミットするスクリプトを組むと便利です。

- UIから手動エクスポート: 各ワークフローの画面から「Download」を選択します。手軽ですが、人的ミスが発生しやすく、自動化には向きません。

チーム開発のブランチ戦略とレビュー観点

- ブランチ戦略:

main: 本番環境で動作している安定バージョン。直接のコミットは禁止(保護ブランチ設定)。develop: 開発のベースとなるブランチ。feature/xxx: 新機能開発や改修を行うブランチ。developから切り、完成したらdevelopにPull Requestを送る。

- Pull Requestでのレビュー観点(チェックリスト):

[ ]APIキーやパスワードなどの機密情報がハードコードされていないか? (Credentialsを使っているか?)[ ]エラー処理のルートは考慮されているか? (リトライ、フォールバック通知など)[ ]WebhookノードのTest URLとProduction URLを混同していないか?[ ]大量のデータを扱う場合、ループ処理が無限ループに陥る可能性はないか?[ ]ログに個人情報などの機密情報が出力されないか?

この仕組みを導入することで、n8nのワークフローは単なる設定ファイルから、レビュー可能で再利用性の高いコード資産へと昇華します。

Difyの現実的評価と賢いハイブリッドでの使い分け

Difyは強力なツールですが、万能ではありません。その強みと弱みを正しく理解し、n8nと賢く使い分けることが、プロジェクトを成功に導くための重要な視点です。

Difyの強み:最強のプロトタイピングツール

- 圧倒的な開発スピード: GUI上で直感的にプロンプトを調整し、LLMの挙動をリアルタイムで確認できます。アイデアを形にするまでの時間が劇的に短縮されます。

- LLMの専門知識が集約: RAG、エージェント、モデル切り替えなど、LLMアプリ開発に必要な機能が組み込まれており、複雑な実装を意識せずに利用できます。

- ログとデバッグの容易さ: ユーザーとの対話履歴やLLMの思考プロセスが可視化されるため、なぜ期待通りの出力にならないのかを分析しやすいです。

Difyの弱み:組織的な本番運用での課題

- バージョン管理と環境分離: Gitのような厳密なバージョン管理や、開発・本番環境の分離がネイティブでは難しい場合があります。変更が即座に本番に反映されてしまうリスクがあります。

- 権限管理: 大規模な組織で「誰がどのアプリを編集できるか」といった細かい権限管理を行いたい場合、機能が不足することがあります。

- 外部連携の限界: Difyも外部APIを呼び出せますが、n8nほど豊富な連携先や、複雑なエラーハンドリング、リトライロジックを組むのは得意ではありません。

推奨アプローチ:フェーズに応じたハイブリッド戦略

| フェーズ | 主役 | 役割分担 |

|---|---|---|

| アイデア検証 (PoC) | Dify | Difyで高速にプロトタイプを作成し、LLMの出力品質や業務適合性を検証。n8nは単純なトリガーとして利用。 |

| 要件FIX・安定化 | n8n | ビジネスロジックをn8nに実装。Difyは「高品質な推論結果を返すAPIモジュール」として呼び出すことに専念させる。 |

| 本番運用・監査 | n8n + Git | n8nのワークフローをGitで厳密に管理。Difyのアプリ定義(DSL)も定期的にエクスポートしてGitでバックアップ。 |

このアプローチにより、「開発の速さ」と「運用の堅牢性」という二律背反を両立させることができます。

ローカルから実運用へ:スケールさせるための設計の勘所

ローカルで動いたワークフローを、そのまま本番環境に持っていくことはできません。長期的に安定稼働させるためには、いくつかの重要な設計思想を取り入れる必要があります。

- URLの安定化: ngrokの変動URLから、固定サブドメインや自社ドメイン + リバースプロキシ構成に移行し、

WEBHOOK_URLを固定します。これにより、外部サービス側の設定変更が不要になります。 - エラーと再試行(リトライ): LLMのAPIは、ネットワークの問題や一時的な高負荷で失敗することがあります。n8nの「Retry on Fail」オプションを活用し、指数バックオフ(リトライ間隔を徐々に長くする方式)を設定することで、一過性のエラーからの自動復旧率を高めます。

- コスト統制: LLMの利用はトークン量に応じた従量課金です。DifyのAPIレスポンスにトークン使用量が含まれている場合、n8nでそれを集計し、一定の閾値を超えたら管理者にアラートを飛ばすワークフローを組み込みます。これにより、意図しないコストの暴走を防ぎます。

- 可観測性 (Observability): 問題発生時に原因を迅速に特定するため、Correlation ID(相関ID)の考え方を導入します。n8nのワークフロー開始時にユニークなID(例:

uuid)を生成し、Difyを呼び出す際のリクエストヘッダーやログメッセージに含めます。これにより、n8nの実行ログとDifyの推論ログを一つのIDで横断的に追跡でき、デバッグ効率が飛躍的に向上します。

日本の現場で必須となるセキュリティ・法的配慮

特に日本の企業で自動化システムを運用する際には、グローバルなベストプラクティスに加え、国内の法律や商習慣に配慮した設計が求められます。

- 個人情報・機微情報のマスキング: 顧客の氏名、住所、電話番号などの個人情報は、LLMに送信する前にn8n側でマスキング処理(例:

山田太郎→[氏名])を施すか、トークン化(意味のない文字列に置き換える)するべきです。個人情報保護法を遵守し、リスクを最小化するための必須の対策です。 - データ越境移転のルール化: 利用するLLMのデータセンターが海外にある場合、データを国外に転送することになります。社内のセキュリティポリシーや契約上のデータ取り扱い条項を確認し、送信して良い情報とダメな情報を明確にルール化する必要があります。

- 証跡(監査ログ)の保全: 「いつ」「誰の指示で(どのワークフローが)」「どのデータを」「どのLLMモデルに」送信したかを追跡できるログを必ず保存します。これは、情報漏洩などのインシデント発生時の原因究明や、顧客からのデータ開示要求に対応するために不可欠です。

よくある失敗・アンチパターンとその対策

多くの開発者が陥りがちな失敗を知り、それを未然に防ぎましょう。

| 失敗・アンチパターン | 症状 | 原因 | 対策 |

|---|---|---|---|

| APIキーのハードコーディング | GitリポジトリからAPIキーが漏洩し、不正利用される。 | ワークフローJSONに直接APIキーを書き込んでしまう。 | n8nのCredentials機能を徹底活用し、機密情報をワークフローから分離する。 |

| ngrokのURL更新忘れ | ある日突然Webhookが機能しなくなり、データがロストする。 | ngrok再起動でURLが変わったのに、外部サービスとn8nのWEBHOOK_URLを更新していない。 | 開発段階からURL更新とn8n再起動を手順化する。本番では固定ドメインを利用する。 |

| LLMの一時エラーで全体停止 | LLM APIからの503エラー一発で、後続のタスク登録や通知がすべて実行されない。 | エラーハンドリングやリトライ処理が実装されていない。 | n8nのRetry on Fail設定や、エラー発生時の代替処理(フォールバック)ルートを必ず設計する。 |

| ログへの機密情報混入 | デバッグ用のログに、顧客の個人情報が平文で記録されてしまう。 | 入力データをそのままログ出力している。 | ログに出力する前に、機密情報をマスキングする処理を挟む。n8nの実行ログ設定を見直す。 |

| Difyだけで本番運用 | 機能追加や複数人開発で、変更管理が困難になり、デグレが頻発する。 | Difyの手軽さから、本番運用に必要な堅牢性の設計を怠ってしまう。 | PoCはDify、本番はn8n中心という役割分担を初期段階から意識し、GitOpsの導入を計画する。 |

FAQ(よくある質問)

Q1. ngrok以外の選択肢はありますか?

A. はい、あります。Cloudflare Tunnel、localtunnel、serveoなどが代替となります。重要なのは、安定した固定URLと自動的なHTTPS化を提供してくれるサービスを選ぶことです。より高度な要件がある場合は、自社でNginxなどのリバースプロキシを立て、独自ドメインでn8nにトラフィックを転送する方法も一般的です。

Q2. Difyは本番で使ってはいけませんか?

A. 決してそんなことはありません。ただし、「どのような本番か」によります。個人のプロジェクトや、変更管理の要件が緩やかな小規模なチームであれば、Dify中心でも十分に機能します。しかし、複数人での開発、厳格なコードレビュー、監査対応、SLA(サービス品質保証)が求められるようなミッションクリティカルな業務では、本記事で紹介した「n8n中心+GitOps」のハイブリッド構成がはるかに安定し、スケールします。

Q3. コストが暴走するのが心配です。どうすれば防げますか?

A. 複数の対策を組み合わせることが重要です。

- モニタリング: n8nでAPIレスポンスからトークン使用量を取得し、日次でコストをレポートする。

- アラート: 予算の閾値(例: 80%)に達したら管理者にアラートを送信する。

- レート制限: n8n側で、短時間に大量のリクエストが発生しないように流量を制御する。

- 入力制限: 非常に長いテキストが入力された場合、処理を中断するか、要約してからLLMに渡す。

- モデル選択: コストの低いモデルをデフォルトとし、高品質な結果が必要な場合にのみ高性能モデルに切り替えるロジックを組む。

Q4. ワークフローのロールバック(切り戻し)は、具体的にどうやるのですか?

A. Gitで管理していれば非常に簡単です。

git logコマンドでコミット履歴を確認し、戻したい安定バージョンのコミットIDを特定します。git revert <コミットID>を実行し、問題の変更を打ち消す新しいコミットを作成します。- そのブランチをデプロイ(n8nにインポート)します。n8nのUIから、該当ワークフローを削除し、Gitリポジトリにある安定版のJSONファイルをインポートするだけで完了です。

Q5. ファイル(PDFや画像)を扱いたいのですが、どうすれば良いですか?

A. n8nのバイナリデータ処理能力を活用します。

- Webhookやファイル読み込みノードでファイルを受け取ります。

- n8nはファイルをバイナリデータとして扱えるので、S3などのオブジェクトストレージに一時的にアップロードし、そのURLをDifyに渡すのが一般的な方法です。

- Dify(またはその先のLLM)がURLからのファイル読み込みに対応していない場合は、OCR処理などをn8n側で行い、テキスト化してからDifyに渡す必要があります。ファイルサイズの上限、拡張子のチェック、ウイルススキャンなどの前処理をn8nで実装することが重要です。

まとめ:明日から始めるためのアクションプラン

n8nとDifyを組み合わせたハイブリッド自動化は、単なるツールの組み合わせではありません。それは、変化に強く、スケール可能で、安全な自動化基盤を構築するための現代的な設計思想です。

司令塔であるn8nがビジネスロジックの堅牢性を担保し、頭脳であるDifyがAIによる高度な判断を高速に提供する。そして、そのすべてがGitという強力なバージョン管理システムの上で「資産」として管理される。この三位一体が、あなたのチームの生産性を新たなレベルへと引き上げます。

この記事で学んだ知識を、ぜひ今日からの実践に繋げてください。

- 今日やること:

- Dockerでn8nを起動し、ベーシック認証を有効にする。

- ngrokで公開URLを発行し、

WEBHOOK_URLを設定してn8nを再起動する。 - 最初のワークフローとして、シンプルなWebhook → Dify推論 → Slack通知 を作成してみる。

- 今週やること:

- 作成したワークフローのJSONをエクスポートし、Gitリポジトリでの管理を始める。

- n8nのCredentials機能を使い、APIキーをワークフローから分離する。

- DifyのAPIレスポンスからトークン数を取得し、Google Sheetsに記録するコスト監視ワークフローを作成する。

- 来月以降の目標:

- チーム内の開発ルール(ブランチ戦略、レビュー観点)をドキュメント化する。

- ngrokから固定ドメインのソリューションへ移行する計画を立てる。

- Correlation IDを導入し、ログの追跡性を向上させる。

小さく始めて、確実に育てる。今日、あなたが作る一本のWebhookが、未来の業務を劇的に変える第一歩です。さあ、自動化の世界へ踏み出しましょう。