n8nとPower Automateの連携ガイド:RPA・AI自動化を加速するハイブリッド運用

Microsoft 365(M365)ユーザーにとって、Power Automateは業務自動化の強力な味方です。メールの自動振り分け、Teamsへの通知、SharePointリストの更新など、M365内の定型業務は驚くほど効率化できます。しかし、企業の自動化ニーズはM365の枠内に収まりきらないのが現実ではないでしょうか。

- 複数の外部SaaS APIを連携させ、複雑なデータ加工を行いたい

- AI(LLM)を組み込みたいが、コストとセキュリティが心配

- 高頻度のバッチ処理を、ライセンス費用を抑えつつ安定実行したい

- APIのない社内システムとも連携させたい

こうした高度な要求に直面したとき、Power Automateだけでは限界を感じることがあります。一方で、すべてをプログラミングで解決するのは開発リソースや保守性の観点から現実的ではありません。

そこで本記事が提案するのが、n8nとPower Automateの「ハイブリッド運用」という現実的な最適解です。両者を対立させるのではなく、それぞれの強みを活かして役割分担させることで、現場主導のスピード感とIT部門が求めるガバナンス・拡張性・コスト効率を同時に実現します。

この記事を最後まで読めば、あなたは以下の知識とスキルを習得できます。

- n8nとPower Automateの技術的な特性と最適な使い分け基準

- 両者を安全かつ堅牢に連携させるためのアーキテクチャ設計

- メール要約ボットを例にした、具体的な連携ワークフローの実装手順

- セキュリティ、スケーラビリティ、コストを考慮した日本企業向けの実運用ノウハウ

PoC(概念実証)で終わらない、ビジネス価値を生み出す次世代の自動化基盤を、この記事をガイドに構築していきましょう。

要点サマリ:ハイブリッド運用の核心

本記事の重要なポイントを先にまとめます。忙しい方はここだけ押さえておけば、全体像を掴めます。

- 使い分けの原則:

- Power Automate: Microsoft 365関連のイベントトリガー、UI自動化(RPA)、市民開発者による簡易なフロー作成。

- n8n: 複雑なAPIオーケストレーション、高度なデータ加工、セルフホスティングによるコスト最適化とデータ主権の確保。

- 連携の要: 両者はHTTPリクエストで接続します。Power Automateがトリガーとなり、n8nのWebhookを呼び出して重い処理を委譲するのが基本パターンです。

- セキュアな連携: Power Automateからn8nへの呼び出しは、APIキーに加えてHMAC署名でリクエストの正当性を検証します。これにより、意図しない外部からのアクセスを遮断します。

- 堅牢性の確保: n8n側では、キューイングによる高負荷処理、指数バックオフ付きの自動リトライ、冪等性(べきとうせい)の確保により、失敗に強いワークフローを構築します。

- コスト最適化: API呼び出しが高頻度・高ボリュームになる処理ほど、n8n(特にセルフホスト版)に寄せることで、実行単価を劇的に下げることが可能です。

- 安全なAI導入: 問い合わせメールの要約・分類などのAI活用はn8nに集約。個人情報(PII)のマスキング、プロンプトの標準化、出力形式(JSON)の強制と検証、信頼度スコアによる判定分岐といったガードレールを設けます。

- 日本企業特有の配慮: 個人情報保護法に準拠したログ管理、社内規程に合わせたデータ損失防止(DLP)ポリシーの適用、拠点や在宅勤務が混在するネットワーク環境からの安全なアクセス制御を設計に織り込みます。

基礎理解:n8nとPower Automate、それぞれの得意分野

ハイブリッド運用を成功させる鍵は、両ツールの特性を正確に理解し、適材適所で使い分けることにあります。

n8nの特性:開発者向けの柔軟性と拡張性

n8nは、オープンソースのワークフロー自動化ツールです。ノーコードの使いやすさと、コードによる拡張性を両立しているのが最大の特徴です。

- オープンソースとセルフホスティング: ソースコードが公開されており、自社のサーバーやクラウド環境に自由にデプロイできます。これにより、ライセンス費用を抑えつつ、データを自社管理下に置く「データ主権」を確保できます。

- ノーコードとローコードの融合: ドラッグ&ドロップでノードを繋ぐ直感的なUIに加え、「Function」ノードでJavaScriptを記述し、複雑なロジックやデータ変換を自在に実装できます。

- 高いスケーラビリティ: Redisなどのキューシステムと連携する「Queueモード」により、メインプロセスと処理を実行するワーカーを分離できます。これにより、大量の処理を並列実行し、高いスループットを実現します。

- 柔軟なAPI連携: 標準で数百のサービスに対応していますが、強力な「HTTP Request」ノードを使えば、あらゆるREST/GraphQL APIと連携可能です。OAuth2や特殊な認証方式にもコードで対応できます。

Power Automateの特性:M365との親和性と市民開発

Power Automate(旧Microsoft Flow)は、Microsoftが提供するクラウドベースの自動化サービスです。特にM365エコシステム内での自動化に絶大な強みを発揮します。

- M365とのシームレスな統合: Outlook、Teams、SharePoint、Excel、Dataverseなど、M365の各サービスをトリガー(起点)やアクション(操作)として利用できるコネクタが豊富に用意されています。

- Power Automate for Desktop (PAD): Windows上のデスクトップ操作を記録・再生するRPA機能です。APIが提供されていないレガシーな社内システムや、Webサイトの操作を自動化する際の切り札となります。

- 市民開発(Citizen Development)との親和性: プログラミング経験の少ない現場担当者でも、直感的なUIで自身の業務を自動化できます。承認フローのような定型的なプロセスを素早く構築するのに適しています。

- 強力なガバナンス機能: Power Platformの一部として、環境(開発、テスト、本番)の分離、データ損失防止(DLP)ポリシーによるコネクタ利用の制御、ソリューション単位でのフロー管理など、企業統治に必要な機能が充実しています。

補完関係から生まれる価値

両者の特性を表にまとめると、その見事な補完関係がわかります。

| 観点 | Power Automateの強み | n8nの強み |

|---|---|---|

| 主な用途 | M365内の業務自動化、承認フロー、UI操作(RPA) | 複雑なAPI連携、データETL、高頻度バッチ処理、AI連携 |

| 開発者 | 市民開発者、現場担当者 | エンジニア、IT部門 |

| トリガー | Outlook, SharePoint, Teams等のM365イベント | スケジュール、Webhook、外部サービスからのポーリング |

| ロジック | 条件分岐、ループなど標準的なもの | JavaScriptによる高度なデータ加工、複雑な分岐・エラー処理 |

| コスト構造 | ユーザー/フロー単位のライセンス、APIコール数課金 | セルフホストはインフラ費用のみ。クラウド版は実行回数課金 |

| 拡張性 | カスタムコネクタ | HTTPノード、Functionノードによるほぼ無限の拡張性 |

| ホスティング | Microsoftクラウド | クラウド版、または自社インフラへのセルフホスト |

結論として、UI操作やM365内で完結する処理はPower Automateに任せ、外部APIとの複雑な連携やコストが課題となる高負荷処理はn8nに委譲する。 この役割分担が、ハイブリッド運用の基本戦略です。

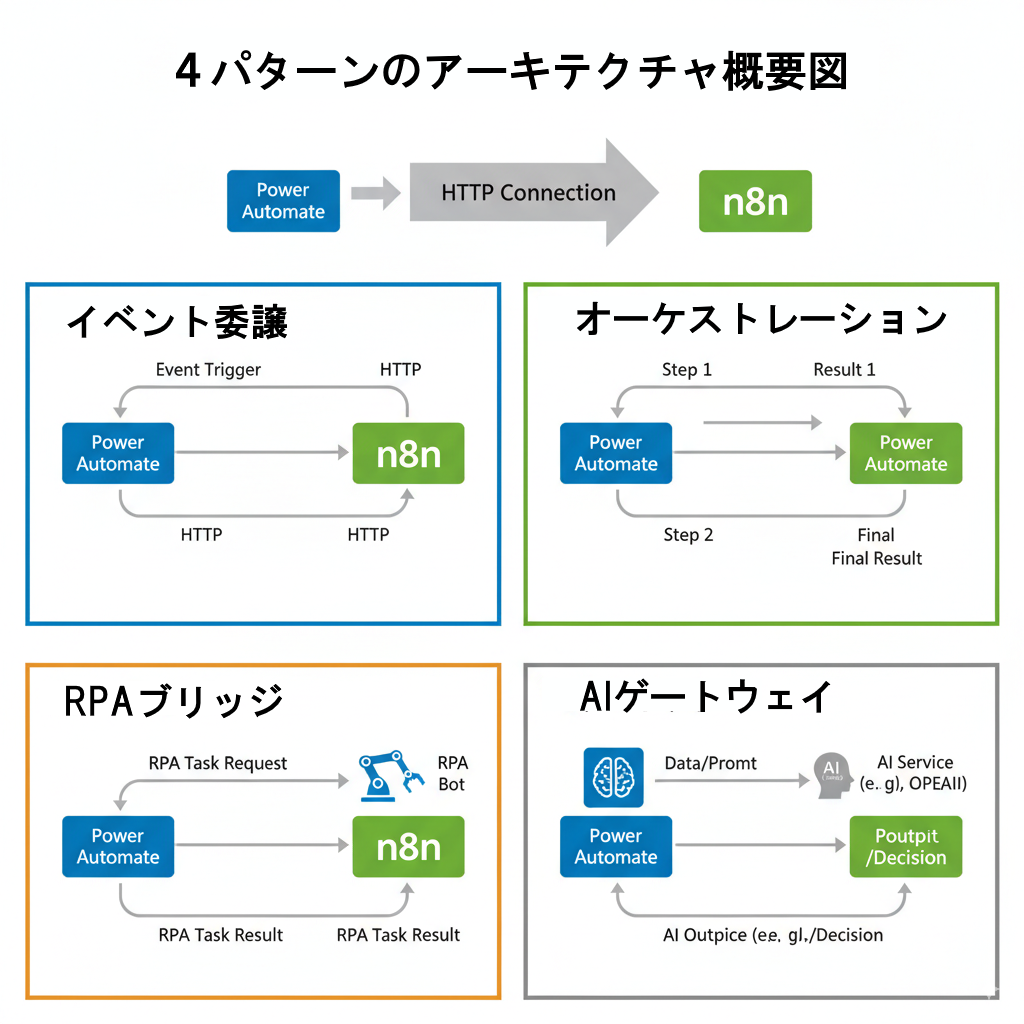

ハイブリッド全体像:基本アーキテクチャ4パターン

では、具体的にどのように連携させるのか。ここでは代表的な4つのアーキテクチャパターンを紹介します。

パターンA:イベント委譲(最小・最速パターン)

最もシンプルで導入しやすいパターンです。M365のイベントをPower Automateで受け取り、重い処理だけをn8nに依頼します。

- 起点: Power Automate (例: Outlookで新しいメールを受信)

- 処理: Power Automateの「HTTP」アクションで、メール本文などのデータをJSON形式でn8nのWebhook URLにPOSTする。

- 委譲先: n8nがデータを受け取り、AIによる要約、外部SaaSへの登録、複雑なデータ変換などを実行する。

- 戻り値: n8nが処理結果(例: 要約テキスト、カテゴリ)をJSONでPower Automateに返し、Power AutomateがTeamsへの通知やSharePointへの記録を行う。

- 用途: AI要約、問い合わせの自動分類、外部CRMへのデータ登録など。

パターンB:n8n主導のオーケストレーション

n8nが全体の司令塔となり、必要に応じてPower Automateの機能を呼び出すパターンです。

- 起点: n8n (例: 毎晩0時にスケジュール実行)

- 処理: n8nが複数のAPIからデータを収集・統合し、複雑な分岐やループ処理を行う。

- 呼び出し: 処理の途中で、SharePointリストへの書き込みや承認フローの開始など、M365固有の操作が必要になった際に、Power Automateの子フローをHTTP経由で呼び出す。

- 用途: 複数システムをまたぐ夜間バッチ、大規模なデータ同期、ETL(Extract, Transform, Load)処理など。

パターンC:RPAブリッジ

APIのないレガシーシステムを安全に自動化するためのパターンです。

- 起点: n8n (例: ジョブキューから処理対象データを取得)

- 呼び出し: n8nがPower Automateのクラウドフローを呼び出し、そのフローが「オンプレミスデータゲートウェイ」を経由して、社内PC上のPower Automate Desktop (PAD) フローを実行させる。

- 処理: PADがレガシーなWindowsアプリケーションの画面操作を行う。

- 戻り値: PADの実行結果(成功/失敗、処理件数など)がn8nに返却され、n8nが結果をデータベースに記録したり、失敗時にリトライや通知を行ったりする。

- 用途: 基幹システムへのデータ入力、定型的なレポート作成など、API化が困難な業務の自動化。

パターンD:AIゲートウェイ

AIの利用を安全かつ統制された形で行うためのパターンです。

- 起点: Power Automate (例: ユーザーからの問い合わせフォーム投稿)

- 処理: Power Automateが入力データをn8nに渡す。n8nはまず個人情報や機密情報をマスキング(伏せ字化)する。

- AI推論: マスキングされたデータをAIモデル(例: Azure OpenAI Service)に送信し、要約や分類、感情分析などを行わせる。

- ゲート処理: n8nはAIの応答を受け取り、信頼度スコアが低い場合や特定のキーワードを含む場合は、人による確認フローに回す。問題がなければ、結果をPower Automateに返す。

- 用途: 問い合わせの自動一次回答、レビュー投稿の感情分析、契約書ドラフトの論点抽出など。

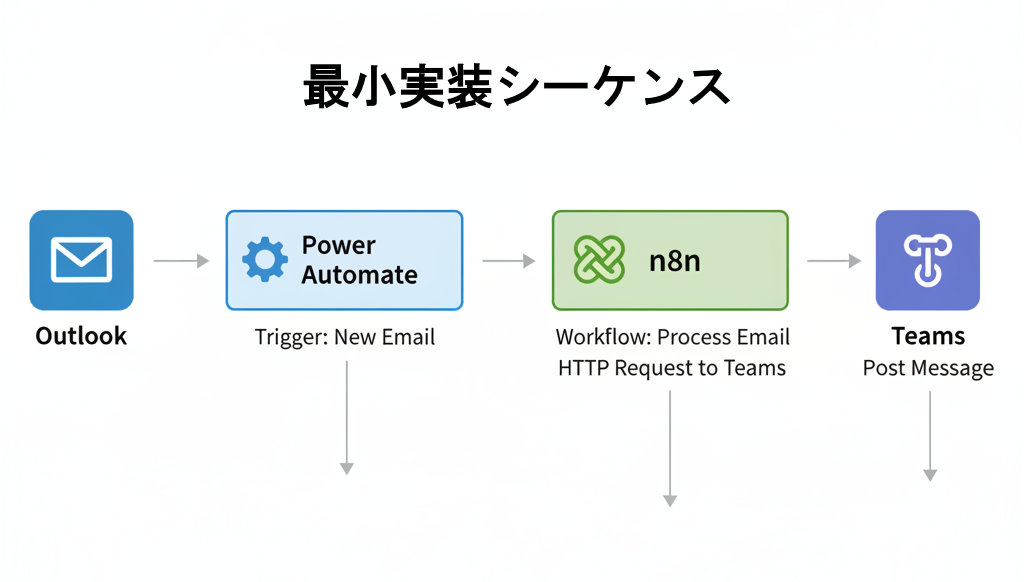

実践ガイド1:最小構成で「メール要約ボット」を作る

理論はここまでにして、実際に手を動かしてみましょう。最も導入しやすい「パターンA:イベント委譲」を応用し、Outlookに届いたメールをAIで要約してTeamsに通知するボットを作成します。30分程度でプロトタイプが完成するはずです。

手順1:n8nでWebhookワークフローを作成

まず、Power Automateからのデータを受け取るn8n側の口を作ります。

- n8nのキャンバスで「Webhook」ノードを追加します。

- ノード設定で「Authentication」を「Header Auth」に設定し、Credentialを作成します。

x-api-keyというヘッダー名で、値にはUUIDなどで生成した長いランダム文字列(例:abc-123-def-456)を設定します。 - 「HTTP Method」を「POST」に設定します。

- 「Test URL」をコピーしておきます。このURLにPower Automateからデータを送ります。

手順2:Power Automateでトリガーフローを作成

次に、メール受信をトリガーとするPower Automateのフローを作ります。

- Power Automateで「自動化したクラウドフロー」を新規作成します。

- トリガーとして「Outlook」の「新しいメールが届いたとき (V3)」を選択します。必要に応じてフォルダや件名のフィルタを設定します。

- メール本文をHTMLからプレーンテキストに変換するため、「コンテンツの変換」アクションを追加します。

- 「HTTP」アクション(プレミアムコネクタ)を追加し、以下のように設定します。

- 方法:

POST - URI: 手順1でコピーしたn8nのWebhook URL

- ヘッダー:

Content-Type:application/jsonx-api-key: 手順1で設定したAPIキーの値x-signature: ここでHMAC署名を生成します(後述)。

- 本文: 送りたいデータをJSON形式で記述します。

json { "subject": @{triggerOutputs()?['body/subject']}, "body": @{body('コンテンツの変換')}, "messageId": @{triggerOutputs()?['body/messageId']} }

- 方法:

手順3:HMAC署名でセキュリティを強化

WebhookのURLが漏洩しても不正なリクエストを受け付けないように、HMAC署名でリクエストを検証します。

Power Automate側:

「HTTP」アクションの前に「作成」アクションを追加し、以下の式で署名を生成します。

hmacSha256(string(outputs('HTTP')?['body']), '<共有シークレット>')outputs('HTTP')?['body']の部分は、HTTPアクションの本文(JSON)を指します。<共有シークレット>は、n8n側と共有する秘密の文字列です。Key Vaultなどで管理するのが理想です。- 生成された署名を、HTTPアクションの

x-signatureヘッダーに設定します。

n8n側:

Webhookノードの直後に「Function」ノードを配置し、署名を検証するJavaScriptコードを記述します。

// Node.jsの標準モジュール 'crypto' を利用

const crypto = require('crypto');

// 環境変数から共有シークレットを取得

const secret = process.env.SECRET_POWERAUTOMATE;

// Power Automateから送られてきたリクエストボディと署名ヘッダーを取得

const body = JSON.stringify(items[0].json);

const signature = $request.headers['x-signature'];

if (!signature) {

throw new Error('401: Missing signature');

}

// 自身でHMAC-SHA256ハッシュを計算

const hmac = crypto.createHmac('sha256', secret).update(body).digest('hex');

// 署名が一致しない場合はエラーを投げて処理を中断

if (hmac !== signature) {

throw new Error('403: Invalid signature');

}

// 署名が正しければ、データを次のノードに渡す

return items;注意: n8nの環境変数(process.env.SECRET_POWERAUTOMATE)に、Power Automate側と同じ共有シークレットを設定しておく必要があります。

手順4:n8nでAI要約と応答

署名検証をパスしたデータを使って、AIで要約を行います。

- 「Function」ノードの後に、利用したいAIサービスのノード(例: 「OpenAI」や「Azure OpenAI」)を追加します。

- AIノードの設定で、モデルを選択し、プロンプトを以下のように設定します。

- System Prompt:

あなたは優秀なアシスタントです。入力されたメール本文を80文字以内で簡潔に要約し、内容からカテゴリを「営業」「サポート」「請求」「その他」のいずれかに分類してください。 結果は以下のJSON形式のみで出力してください。 { "summary": "<要約>", "category": "<カテゴリ名>" } - User Prompt:

件名: {{ $json.subject }}\n\n本文:\n{{ $json.body }}

- System Prompt:

- Webhookノードの設定に戻り、「Respond」を「When Last Node Finishes」に設定します。これにより、AIノードの処理結果がPower Automateに返されます。

手順5:Power Automateで結果を受け取りTeamsに通知

n8nからの応答をPower Automateで受け取り、最終的なアクションを実行します。

- 「HTTP」アクションの後に、「JSONの解析」アクションを追加します。スキーマは、n8nからの応答サンプルを使って自動生成できます。

- 「Teams」コネクタの「チャットまたはチャネルでメッセージを投稿する」アクションを追加します。

- 「JSONの解析」で得られた

summaryやcategoryの動的なコンテンツを使い、Adaptive Cardなどを使って見やすい形式でメッセージを投稿します。元メールへのリンクも付けておくと便利です。

これで、メール要約ボットの完成です。この最小構成をベースに、冪等性の確保(同じメールを二重処理しない)、エラーハンドリング、AIの品質管理などを追加していくことで、本番運用に耐えうる堅牢なワークフローへと進化させることができます。

セキュリティ・ガバナンス:日本企業の要件に合わせる

ツールを連携させる際は、技術的な実現可能性だけでなく、セキュリティとガバナンスの要件を満たすことが不可欠です。特に日本企業では、以下の点に配慮した設計が求められます。

個人情報保護法への対応

- 目的外利用の禁止: ワークフローの設計書やn8nの説明欄に、データの取得目的と利用範囲を明記し、関係者間で合意形成します。

- データ最小化の原則: ワークフローで扱うデータは、処理に必要な最小限のものに絞ります。特に個人情報は、マスキングや匿名化を早期の段階で実施します。

- 安全管理措置(ログ保全): n8nの実行ログには、個人情報そのものが含まれないように設計します(例: ユーザーIDのみ記録する)。ログの保管期間は社内規程に準拠し、アクセス制御を徹底します。

データ損失防止(DLP)と接続制御

- Power PlatformのDLPポリシー: Power Automate側では、環境ごとにDLPポリシーを設定します。「ビジネス(業務データ)」コネクタ群と「非ビジネス(個人利用など)」コネクタ群のデータ混在を禁止し、情報漏洩リスクを低減します。n8nを呼び出すHTTPコネクタは「ビジネス」に分類します。

- ネットワーク分離: セルフホストのn8nは、原則として社内ネットワークやプライベートなVPC内に配置し、外部からの直接アクセスを制限します。外部サービスとの連携は、アウトバウンド通信のみを許可するファイアウォール設定とします。

- Webhookの保護: インターネットに公開する必要があるWebhookエンドポイントは、リバースプロキシやWAF(Web Application Firewall)の背後に配置し、IPアドレス制限、レート制限、前述のHMAC署名検証を必須とします。

監査と責任分界点の明確化

- 役割分担: 市民開発者が作成するPower Automateフローと、IT部門が管理するn8nワークフローの責任分界点を明確にします。外部API連携やAI利用、高負荷処理など、リスクや専門性が高い部分はn8nに集約し、IT部門のレビューと管理下に置くルールを定めます。

- 変更管理: n8nのワークフロー(JSON形式)はGitでバージョン管理し、変更履歴を追跡可能にします。Power Automateのフローはソリューション機能を使ってパッケージ化し、開発→テスト→本番環境へと計画的に展開(ALM: Application Lifecycle Management)します。

堅牢化テクニック:現場で必ず遭遇する落とし穴と回避策

プロトタイプが動いた後、本番運用で安定稼働させるためには、失敗を前提とした設計(Design for Failure)が欠かせません。

レート制限とスロットリング

外部APIには必ず利用回数制限があります。これを超えると、一時的にアクセスが拒否されます(HTTPステータスコード 429 や 503)。

- 対策: n8nの「HTTP Request」ノードや各サービスノードには、Retry on Failオプションがあります。これを有効にし、試行回数(例: 3回)と待機時間(例: 指数バックオフ)を設定します。これにより、一時的なエラーから自動的に復旧できます。

冪等性(べきとうせい)の確保

ネットワークの瞬断などでリトライが発生した際に、同じ処理が二度実行されてしまう(例: 請求が二重に作成される)のを防ぐ必要があります。

- 対策: 処理の一意なID(メールの

messageId、注文IDなど)をキーとして、n8nの「Data Store」ノードや外部データベースに処理済みフラグを記録します。ワークフローの冒頭でこのフラグを確認し、処理済みであればその場で終了させます。

包括的なエラーハンドリング

予期せぬエラーが発生した場合に、処理が闇雲に停止したり、エラーが見過ごされたりする事態は避けなければなりません。

- 対策: n8nの「Error Workflow」機能を使います。任意のワークフローでエラーが発生した際に、あらかじめ指定した別のワークフロー(エラー処理専用)を自動的に呼び出すことができます。このエラーワークフローで、Teamsやメールで管理者に通知したり、監視システムにエラーログを送信したりする処理を一元管理します。

監視と可観測性(Observability)

自動化システムが「ブラックボックス」にならないよう、その動作状況を常に把握できる仕組みが必要です。

- 対策: n8nの実行履歴(成功、失敗、実行時間など)を定期的にAPIで取得し、GrafanaやPower BIなどのBIツールでダッシュボード化します。ワークフローごとの成功率、平均処理時間、エラー発生頻度などを可視化することで、性能の劣化や問題の兆候を早期に発見できます。

ベストプラクティス集(現場で効く10の作法)

長年の運用から得られた、ハイブリッド自動化を成功に導くための実践的なノウハウを共有します。

- 命名規約の徹底: ワークフロー名は

WF-<領域>-<機能>-<動詞>(例:WF-CS-SupportMail-Classify) のように体系化し、誰が見ても目的がわかるようにします。 - リリース管理の標準化: n8nはGit経由、Power Automateはソリューション経由でのデプロイをルール化し、手作業での本番変更を禁止します。

- 秘密情報の外部管理: APIキーやパスワードをワークフロー内に直接書き込まず、n8nのCredentials機能や環境変数、Power AutomateのKey Vault連携を使って安全に管理します。

- 人間系へのフォールバック: AIの判定スコアが低い場合や、システムが異常を検知した場合は、無理に処理を継続せず、人間の承認や判断を仰ぐフローに分岐させます。

- モジュール化と再利用: 複数のワークフローで共通して使う処理(例: 住所の正規化、エラー通知)は、独立したワークフローとして作成し、「Execute Workflow」ノードで呼び出すようにします。

- ページング処理の徹底: 大量データを一度に取得しようとせず、APIが提供するページング機能(limit/offsetなど)を使い、少しずつ分割して処理します。

- コスト意識の共有: 開発者全員が、Power AutomateのAPIコール数やn8nの実行時間といったコスト指標を意識する文化を醸成します。高コストな処理は定期的にレビューし、最適化します。

- AIプロンプトのバージョン管理: AIの品質はプロンプトに大きく依存します。プロンプトの変更履歴や改善効果もGitで管理し、再現性と継続的な改善を担保します。

- スキーマ検証の義務化: AIや外部APIからの応答(特にJSON)は、必ずスキーマ検証を行います。予期せぬ形式のデータが後続の処理を破壊するのを防ぎます。

- ドキュメントの自動生成: ワークフローの説明欄を構造化して記述し、API経由で定期的にドキュメントサイトを更新する仕組みを作ると、属人化を防げます。

FAQ(よくある質問)

Q1. Power Automateのライセンスがあれば、n8nは不要では?

A1. M365内の自動化やUI操作が主であれば、Power Automateだけで十分なケースも多いです。しかし、多数の外部APIとの高度な連携、高頻度な実行、コスト効率、セルフホストによる柔軟な環境構築が求められる場合、n8nを組み合わせることで技術的負債を抱えずにスケールできます。適材適所が最適解です。

Q2. n8nのセルフホストは運用が大変そうです。

A2. 確かに、サーバーの監視、バックアップ、セキュリティアップデートといった運用工数は発生します。小規模な利用や検証段階ではn8n Cloud版から始めるのも良い選択です。ただし、Docker Composeを使えば比較的容易に環境を構築でき、一度安定すれば手間は大きくありません。ミッションクリティカルな業務で利用する場合は、冗長構成や監視体制の整備が必須です。

Q3. AIの利用で情報漏洩が心配です。

A3. 非常に重要な懸念です。対策として、①入力データから個人情報や機密情報を事前にマスキングする、②利用するAIモデルのデータプライバシーポリシーを確認し、社内規程に準拠したもの(例: 入力データが学習に使われないAzure OpenAI Serviceなど)を選択する、③AIとの通信はすべて暗号化する、といった多層的な防御が不可欠です。

Q4. 市民開発が進むと、野良フローが増えて統制が取れなくなりませんか?

A4. なります。これを防ぐために、Power Platformの「Center of Excellence (CoE) Starter Kit」などを活用し、環境戦略(開発/テスト/本番の分離)、DLPポリシー、フローの棚卸しプロセスを早期に確立することが重要です。また、複雑な処理はカスタムコネクタ経由でn8nに委譲させることで、市民開発者が安全に利用できる機能の「カタログ」を提供し、ブラックボックス化を防ぎます。

まとめ:ハイブリッド運用は「妥協」ではなく「戦略的な最適解」

Power Automateとn8nは、競合するツールではなく、互いの弱点を補い合う最高のパートナーです。

- Power Automateは、M365という広大な世界への「玄関」であり、現場の誰もが自動化の第一歩を踏み出せるツールです。

- n8nは、その玄関から一歩外に出て、APIやAIが織りなす広大なインターネットの世界と、安全かつスケーラブルに接続するための「エンジンルーム」です。

この二刀流を使いこなすことで、現場の俊敏性を損なうことなく、企業全体として統制の取れた、費用対効果の高い自動化基盤を構築できます。最初は小さな成功体験からで構いません。この記事で紹介した「メール要約ボット」は、その絶好の出発点となるでしょう。

一つでも価値ある自動化を動かし、その効果を数値で示すこと。そこから、あなたの会社のデジタルトランスフォーメーションは、確かな手応えをもって加速し始めます。ハイブリッド運用の世界へ、ようこそ。